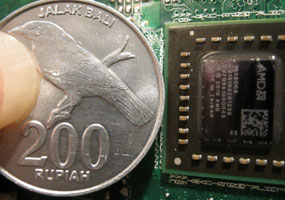

Kedua produk itu adalah AMD A8-3850 dan A6-3650 yang tergabung dalam prosesor desktop AMD Fusion A-Series Accelerated Processing Unit (APU). Demi meningkatkan performa, AMD juga membenamkan GPU Radeon 400 inti ke dalam prosesor tersebut.

Meski bukan sebagai prosesor dengan GPU pertama, namun teknologi AMD ini diklaim memiliki berbagai kelebihan dibanding kompetitornya. Misalnya, jika pengguna menggunakan kartu grafis add-on, maka GPU di dalam prosesor bisa tetap digunakan dalam modus crossfire.

kedua prosesor baru AMD itu mulai tersedia secara global mulai harga USD 115 untuk AMD A6-3650 dan USD135 untuk AMD A8-3850.

AMD A8-3850 bekerja pada 2.9 GHz (CPU) dan 600MHz (GPU) dengan 400 core radeon, L2 cache 4MB dan TDP 100W, sedangkan AMD A6-3650 memiliki clock speed sebesar 2.6GHz (CPU) dan 443MHz (GPU) dengan 320 core radeon, L2 cache 4 MB dan TDP 100W.

Pciklopedia.co.cc - orang-orang yang sudah tahu. Saya cuma mau kasih tahu sejarah unik di dunia komputer: asal mula kata “spam”.

Kata “spam” berasal dari SPAM. Ya iyalah! Sebentar… SPAM itu kependekan dari Spiced Ham. SPAM adalah merek daging kalengan. Kok bisa nama daging kalengan dipakai untuk menyebut e-mail sampah?

Kisah ini menurut Internet Society, sebuah organisasi non-profit yang memberikan pengarahan dalam hal standar, pendidikan, dan kebijakan bidang internet.

Tahun 1970-an acara komedi di BBC Monty Phyton’s Flying Circus menampilkan sketsa berjudul Spam. Sketsa itu berlatar kafe dengan daging kalengan bermerek SPAM sebagai salah satu pilihan dalam menu. Dalam sketsa itu, ketika pelayan membacakan SPAM di menu, muncullah lagu latar belakang yang diserukan oleh orang-orang Viking, “SPAM, SPAM, SPAM, SPAM, lovely SPAM! Wonderful SPAM!”

Rasanya, sudah bisa ditebak kan kenapa kata-kata itu bisa berarti seperti sekarang?

Tahun 1980, istilah itu dipakai dalam buletin online dan dalam Multi-User Dungeon (MUD), sebuah ruang virtual yang berisi banyak orang. Ketika itu orang bisa mengulang-ulang kata “Spam”, menirukan sketsa Monty Phyton. Pada ruang ngobrol People Link atau pada masa awal AOL, kutipan dari sketsa di BBC tersebut sering memenuhi layar.

Spam sempat berupa “seni ASCII”–salah satu hasilnya adalah gambar yang dibuat dari angka, huruf, serta karakter lain. Gambar dari ASCII itu bisa memenuhi layar. Orang di dalam suatu ruang ngobrol sering memakai gambar ASCII untuk “mengusir” pendatang baru sehingga obrolan para anggota lama bisa dilanjutkan. Gambar ASCII juga sering dipakai untuk perang di ruang obrolan. Dulu, komunitas Star Wars sering menyerang ruang ngobrol komunitas Star Trek dengan gambar ASCII–begitu juga sebaliknya. Serangan sukses ketika orang-orang yang diserang pergi dari ruang ngobrol. Serangan ini dulu terkenal juga dengan istilah “membanjiri” (flooding) atau “menyampah” (trashing).

Tahun 1993, sebuah peranti lunak untuk eksperimen melepaskan lusinan pesan ke dalam newsgroupnews.admin.policy. Tahun 1998, Kamus Oxford menambah definisi spam dengan “Pesan tanpa arti atau tak pantas yang dikirim di Internet pada sejumlah newsgroup atau pengguna.”

Sumber : Uniqpost.com

Sumber :

* 8studio-desainmultimedia.blogspot.com

* www.ketahuilah.com

1. Malware (virus, worm, trojan, dsb )

Ketika komputer kita terkena malware ( virus, worm, trojan, dan sejenisnya), sudah hampir dapat dipastikan bahwa kinerja okmputer akan lambat. Virus akan sering menggunakan sumber daya komputer baik RAM atau CPU, termasuk juga senantiasa memantau aktivitas komputer. Hal ini tentu sangat berpengaruh terhadap kinerja aplikasi lain.

Ketika komputer kita terkena malware ( virus, worm, trojan, dan sejenisnya), sudah hampir dapat dipastikan bahwa kinerja okmputer akan lambat. Virus akan sering menggunakan sumber daya komputer baik RAM atau CPU, termasuk juga senantiasa memantau aktivitas komputer. Hal ini tentu sangat berpengaruh terhadap kinerja aplikasi lain.2. Spyware, Adware dan sejenisnya

Jika kita sering menggunakan komputer untuk ber-internet, jika tidak berhati-hati ada kemungkinan komputer bisa terkena spyware. Efeknya mungkin tidak begitu besar dengan kinerja komputer, tetapi bisa berpengaruh pada akses internet, dan berbagai hal yang menganggu kenyamanan berinternet dan yang lebih buruk, data-data penting (user, password, account dll) kita bisa di ketahui oleh si pembuat spyware ini.

Jika kita sering menggunakan komputer untuk ber-internet, jika tidak berhati-hati ada kemungkinan komputer bisa terkena spyware. Efeknya mungkin tidak begitu besar dengan kinerja komputer, tetapi bisa berpengaruh pada akses internet, dan berbagai hal yang menganggu kenyamanan berinternet dan yang lebih buruk, data-data penting (user, password, account dll) kita bisa di ketahui oleh si pembuat spyware ini.3. Banyaknya Aplikasi berjalan di belakang

Semakin banyak komputer kita dengan software, biasanya akan semakin memperlambat kinerja komputer, meskipun pengaruhnya ada yang relatif kecil dan ada yang besar. Penting untuk diketahui ketika menginstall software, cek apakah ada aplikasi yang senantiasa berjalan di belakang. Hal ini bisa di ketahui dengan program seperti Autoruns.

Semakin banyak komputer kita dengan software, biasanya akan semakin memperlambat kinerja komputer, meskipun pengaruhnya ada yang relatif kecil dan ada yang besar. Penting untuk diketahui ketika menginstall software, cek apakah ada aplikasi yang senantiasa berjalan di belakang. Hal ini bisa di ketahui dengan program seperti Autoruns.4. Hard disk (HDD) yang sudah berumur

Ketika komputer kita masih menggunakan Hardisk yang sudah cukup lama (tua), mungkin lebih dari 5 tahun, maka kinerja komputer bisa semakin lambat. Untuk mengecek, kita bisa menggunakan software gratis HDD Tune dan sejenisnya. HDD SATA normal biasanya rata-rata akses read (baca) sekitar 70 – 90 MB/s. Jika misal rata-rata akses HDD dibawah 50 MB/s maka kinerja biasanya akan terasa lambat.

Ketika komputer kita masih menggunakan Hardisk yang sudah cukup lama (tua), mungkin lebih dari 5 tahun, maka kinerja komputer bisa semakin lambat. Untuk mengecek, kita bisa menggunakan software gratis HDD Tune dan sejenisnya. HDD SATA normal biasanya rata-rata akses read (baca) sekitar 70 – 90 MB/s. Jika misal rata-rata akses HDD dibawah 50 MB/s maka kinerja biasanya akan terasa lambat.5. RAM/Memori yang pas-pasan

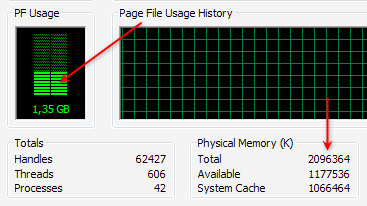

Banyak sedikitnya jumlah RAM/Memori yang kita gunakan memang tidak bisa dibuat standard sama untuk satu komputer dengan komputer lain atau bahkan sistem operasi. Meskipun ketika akan menginstall Windows, ada spesifikasi minimal RAM, tetapi jenis aplikasi yang kita gunakan juga harus diperhitungkan. Untuk mengecek, buka saja Task Manager dan di bagian Performance periksa PF Usage dan juga Physical Memory yang menunjukkan total Memory fisik (RAM) dan sisa tersedia (Available).

Banyak sedikitnya jumlah RAM/Memori yang kita gunakan memang tidak bisa dibuat standard sama untuk satu komputer dengan komputer lain atau bahkan sistem operasi. Meskipun ketika akan menginstall Windows, ada spesifikasi minimal RAM, tetapi jenis aplikasi yang kita gunakan juga harus diperhitungkan. Untuk mengecek, buka saja Task Manager dan di bagian Performance periksa PF Usage dan juga Physical Memory yang menunjukkan total Memory fisik (RAM) dan sisa tersedia (Available).6. Konflik aplikasi atau program yang di install

Tidak jarang dua aplikasi dalam kategori yang sama bisa berakibat terjadinya konflik, yang semakin memperlambat kinerja komputer. Tanda-tanda terjadi konflik adakan komputer yang bermasalah setelah kita menginstall suatu software, padahal sebelumnya tidak ada masalah. Yang sering terjadi konflik biasanya di kategori software security, semisal antivirus.

Tidak jarang dua aplikasi dalam kategori yang sama bisa berakibat terjadinya konflik, yang semakin memperlambat kinerja komputer. Tanda-tanda terjadi konflik adakan komputer yang bermasalah setelah kita menginstall suatu software, padahal sebelumnya tidak ada masalah. Yang sering terjadi konflik biasanya di kategori software security, semisal antivirus.7. Pemilihan Software yang kurang tepat

Tidak sedikit orang hanya ikut-ikutan (trend) dalam penggunaan software, padahal fitur yang diinginkan sebenarnya terdapat dalam software lain yang kecil dan gratis. Jika spesifikasi komputer kita memang minimal atau kita ingin bekerja dengan cepat, maka pilihlah software yang tepat. Software dengan ukuran besar tidak senantiasa lebih baik dan tepat bagi masing-masing kita. Berikut beberapa contohnya :

Tidak sedikit orang hanya ikut-ikutan (trend) dalam penggunaan software, padahal fitur yang diinginkan sebenarnya terdapat dalam software lain yang kecil dan gratis. Jika spesifikasi komputer kita memang minimal atau kita ingin bekerja dengan cepat, maka pilihlah software yang tepat. Software dengan ukuran besar tidak senantiasa lebih baik dan tepat bagi masing-masing kita. Berikut beberapa contohnya :8. Banyaknya Software yang terinstall

Meskipun software-software yang di install tidak berjalan di belakang, tetapi hampir setiap software selalu menambahkan entry (data) ke registry, sehingga semakin banyak software yang di install ukuran registry (windows) juga akan semakin besar. Karena registry ini akan di akses baik ketika komputer berjalan maupun sudah berjalan, besar kecilnya juga mempengaruhi ke kecepatan/ waktu respon-nya.

Meskipun software-software yang di install tidak berjalan di belakang, tetapi hampir setiap software selalu menambahkan entry (data) ke registry, sehingga semakin banyak software yang di install ukuran registry (windows) juga akan semakin besar. Karena registry ini akan di akses baik ketika komputer berjalan maupun sudah berjalan, besar kecilnya juga mempengaruhi ke kecepatan/ waktu respon-nya.9. Penggunaan Efek Windows yang berlebih

Windows Xp, Vista maupun windows 7 menyediakan opsi untuk menggunakan tampilan dengan berbagai efek. Jika komputer kita mempunyai spesifikasi yang bagus, tentu berbagai efek ini tidak menjadi masalah, tetapi jika ingin performa cepat, berbagai efek windows bisa di non aktifkan.

Windows Xp, Vista maupun windows 7 menyediakan opsi untuk menggunakan tampilan dengan berbagai efek. Jika komputer kita mempunyai spesifikasi yang bagus, tentu berbagai efek ini tidak menjadi masalah, tetapi jika ingin performa cepat, berbagai efek windows bisa di non aktifkan. Kemajuan teknologi memungkinkan perangkat elektronik untuk menjalankan sebuah fungsi yang sama dengan ukuran yang semakin mengecil.

Kemajuan teknologi memungkinkan perangkat elektronik untuk menjalankan sebuah fungsi yang sama dengan ukuran yang semakin mengecil.

Menurut Internet Society, sebuah organisasi non-profit yang memberikan pengarahan dalam hal standar, pendidikan, dan kebijakan bidang internet.

Tahun 1970-an acara komedi di BBC Monty Phyton’s Flying Circus menampilkan sketsa berjudul Spam. Sketsa itu berlatar kafe dengan daging kalengan bermerek SPAM sebagai salah satu pilihan dalam menu. Dalam sketsa itu, ketika pelayan membacakan SPAM di menu, muncullah lagu latar belakang yang diserukan oleh orang-orang Viking, “SPAM, SPAM, SPAM, SPAM, lovely SPAM! Wonderful SPAM!”

Tahun 1980, istilah itu dipakai dalam buletin online dan dalam Multi-User Dungeon (MUD), sebuah ruang virtual yang berisi banyak orang. Ketika itu orang bisa mengulang-ulang kata “Spam”, menirukan sketsa Monty Phyton. Pada ruang ngobrol People Link atau pada masa awal AOL, kutipan dari sketsa di BBC tersebut sering memenuhi layar.

Spam sempat diartikan “seni ASCII”–salah satu hasilnya adalah gambar yang dibuat dari angka, huruf, serta karakter lain. Gambar dari ASCII itu bisa memenuhi layar. Orang di dalam suatu ruang ngobrol sering memakai gambar ASCII untuk “mengusir” pendatang baru sehingga obrolan para anggota lama bisa dilanjutkan. Gambar ASCII juga sering dipakai untuk perang di ruang obrolan. Dulu, komunitas Star Wars sering menyerang ruang ngobrol komunitas Star Trek dengan gambar ASCII–begitu juga sebaliknya. Serangan sukses ketika orang-orang yang diserang pergi dari ruang ngobrol. Serangan ini dulu terkenal juga dengan istilah “membanjiri” (flooding) atau “menyampah” (trashing).

Tahun 1993, sebuah peranti lunak untuk eksperimen melepaskan lusinan pesan ke dalam newsgroup news.admin.policy. Tahun 1998, Kamus Oxford menambah definisi spam dengan “Pesan tanpa arti atau tak pantas yang dikirim di Internet pada sejumlah newsgroup atau pengguna.”

Prosessor Intel Core i7-2600K adalah produk keluaran dari keluarga Intel, Ada hal yang cukup menggiurkan dalaam prosesor Intel Core i7-2600K. Meski digeber pada kecepatan tinggi, tidak ada gejala panas berlebih pada produk ini.

Core i7-2600K atau yang biasa dikenal sebagai salah satu keluarga Sandy Bridge, merupakan generasi kedua dari jajaran prosesor Intel Core i yang menduduki posisi tertinggi. Meski demikian produk ini dibanderol pada harga yang cukup masuk akal, yakni di kisaran USD 300.

Selain itu ada fitur lain bertajuk Intel Quick Sync Video yang bisa memang dirancang untuk meningkatkan kualitas rendering prosesor ini. Hanya saja, fitur tersebut tidak aktif ketika pengguna memakai kartu grafis tambahan AMD Radeon atau Nvidia GeForce.

Secara default Intel Core i7-2600K berlari cukup kencang, yakni 3,4 GHZ dan dapat meningkat otomatis hingga 3,8 Ghz. Pun demikian jika merasa belum cukup, produk ini bisa di-overclock dengan mudah. Hanya bermodal cooling bawaan, prosesor ini bisa menyentuh kecepatan 4 Ghz.

Tidak seperti generasi sebelumnya, Clarkdale, yang tergolong panas. Intel melakukan pembenahan pada arsitektur Sandy Bridge yang membuat prosesor ini cukup dingin, meski terus digeber pada kecepatan tinggi.

Intel Core i7-2600K memang terlahir dengan kecepatan 3,4 GHz dan secara otomatis bisa meningkat hingga 3,8 Ghz berkat fitur Turbobost. Namun jika dirasa belum cukup, prosesor ini masih bisa digeber lebih kencang karena memiliki multiplier yang tidak dikunci.

Hanya dengan pendingin bawaan, produk ini bisa mencapai 4 Ghz lebih dengan mudah. Bahkan jika ingin lebih serius, bisa ditingkatkan lagi dengan sistem pendingin yang lebih baik. Bahkan di beberapa kasus ada yang berhasil tembus hingga 5 Ghz.

Beberapa pengujian pun Intel Core i7-2600K lebih unggul dari Core i7 965. Meski tak terpaut jauh, namun performanya patut diacungkan jempol mengingat perbedaan harga yang nyaris dua kali lipat di pasaran.

Untuk catu daya, prosesor ini akan memakan sekitar 75 watt pada kondisi idle dan meningkat hingga 140 watt pada kondisi beban maksimal. Jadi sudah sepantasnya pengguna memakai power supply dengan kapasitas di atas 500 watt.

Rasanya memang belum afdol jika tidak mengukur performa Core i7-2600K dengan berbagai aplikasi pengujian. Sebagai bahan pertimbangan, detikINET tidak hanya melakukan benchmark sintetis, melainkan juga dengan kalkulasi rumit melalui Microsoft Excel.

Pada 3DMark 06, skor CPU yang berhasil ditorehkan Core i7-2600K mencapi 6681. Lebih unggul dari Core i7 965 yang hanya mendapat 5670. Sebagai catatan, Core i7 965 memiliki 4 core (8 thread), 3,2Ghz, dan sudah mengusung triple channel.

Dari hasil ini sudah terlihat jika performa tiap core di arsitektur Sandy Bridge ini terbilang baik, cukup pantas dengan banderol harga yang diberlakukan.

Selain pada 3DMark 06, hasil serupa juga didapat pada pengujian lain seperti CineBench, 3DMark Vantage, dan PC Mark Vantage.

Selain itu, pengujian juga dilakukan dengan simulai perhitungan table di Microsoft Excel menggunakan file Montecarlo dan Number Crunch. Hasilnya, setelah tiga kali pengujian Core i7-2600K mendapatkan angka 11 detik untuk Montecarlo dan 3401 milidetik untuk Number Crunch.

Kesimpulannya, Core i7-2600K mampu memberikan nilai lebih berkat performa yang dahsyat dan harga yang kompetitif. Meski sempat diterpa kabar kurang sebab dengan chiptset pendukung yang tidak berfungsi baik, namun prosesor ini tetap pantas menjadi rujukan para penggila komputer yang mementingkan performa.

Di pasaran, Intel Core i7-2600K dibanderol pada kisaran harga Rp 2,9 juta. Sedangkan beberapa seri di bawahnya seperti, Core i7 2600, Core i5 2500, Core i5 2400, Core i5 2300 dipatok mulai dari Rp 1,6 juta hingga Rp 2,6 juta.

Spesifikasi:

- Proseor: Intel Core i7-2600K

- TDP: 95W

- Core/Thread: 4/8

- Kecepatan: 3,4Ghz

- Turbobosst: 3,8Ghz

- L3 cache: 8MB

- Socket: LGA 1155

Hasil Benchmark:

- 3DMark 2006: 6681

- 3Dmark Vantage: 23421

- Montecarlo: 11,3 detik

- Number Crunch: 3401 milidetik

Win+UP Arrow :- Maximize the current window

Win+Down Arrow :- If the current window is maximized, restore it; if the current window is restored, minimize it

Win+Left Arrow :- Dock the current window to the left half of the screen

Win+Right Arrrow :- Dock the current window to the right half of the screen

Win+Home :- Minimize all but the current window

Win+P :- Open the projection menu (generally used for laptops connected to projectors)

Alt+F4 :- Close the active window

Alt+Tab :- Switch to previous active window

Alt+Esc :- Cycle through all open windows

Win+Tab :- Flip 3D

Ctrl+Win+Tab :- Persistent Flip 3D

Win+T :- Cycle through applications on taskbar (showing its live preview)

Win+M :- Minimize all open windows

Win+Shift+M :- Undo all window minimization

Win+D :- Toggle showing the desktop

Win+Up Arrow :- Maximize the current window

Win+Down Arrow :- If the current window is maximized, restore it; if the current window is restored, minimize it

Win+Left Arrow :- Dock the current window to the left half of the screen

Win+Right Arrow :- Dock the current window to the right half of the screen

Win+Home :- Minimize all but the current window

A. Instrusion

Penyerangan jenis ini memungkinkan sang penyerang dapat menggunakan sistem komputer yang kita miliki. Sebagian penyerang mungkin menginginkan akses sama dengan pemilik (admin).

B. Intelligence

Intelligence merupakan proses pengumpulan segala informasi yang berkaitan dengan sistem target. Banyak cara yang dapat ditempuh, antara lain melalui internet, email, buku atau jurnal, Chat, atau bahkan dari mantan karyawan yang pernah bekerja di tempat tersebut dan menguasai sistem target. Cara lainnya adalah mengais “sampah”. Tentu saja makna sampah tersebut konotatif. Sampah disini maksudnya adalah data atau dokumen yang tidak terpakai (yang telah dihapus oleh admin). Intelligence merupakan kegiatan yang paling menguras waktu dari seluruh proses hacking. Kemungkinan gagalnya juga cukup besar.

C. Logic Bomb

Logic Bomb merupakan program yang dimasukkan ke dalam suatu komputer yang bekerja untuk memeriksa kumpulan kondisi di dalam suatu sistem. Jika kondisi yang dimaksud terpenuhi, maka program akan mengeksekusi perintah yang ada di dalamnya. Program ini berjalan jika ada pemicu. Biasanya pemicunya adalah jika user menjalankan program tertentu atau menekan salah satu tombol keyboard.

D. Operating System Fingerprinting

Istilah ini mengacu pada kegiatan menganalisis sistem operasi pada sistem yang akan diserang. Ada beberapa cara yang dapat dilakukan. CAra yang paling umum adalah melakukan telnet ke server. Jika server yang dituju memiliki fasilitas telnet, biasaya ada banner yang menunjukkan sistem operasi yang dipakai. Contohnya seperti ini :

unix% telnet 192.168.1.4

trying 192.168.1.4…

Connected to 192.168.1.4.

Escape character is ‘^]’.

Linux 2.0.33 (rock.pau-mikro.org) (ttyp0)

login:

Cara lain adalah dengan menggunakan program netcat (nc). Cara yang lebih canggih adalah dengan menganalisis respon sistem terhadap request tertentu. Misalnya analisis nomor urut paket TCP/IP yang dikeluarkan oleh server dapat mempersempit jenis OS yang digunakan.

Ada beberapa tools yang dapat digunkan untuk mendeteksi OS, yaitu :

- nmap

- queso

E. Smurf Attack

Smurf Attack merupakan serangan yang dilakukan dengan mengubah alamat IP dari datangnya request (IP Spoofing). Penggunaan IP Spoofing ini memungkinkan respon dari ping tadi dialamatkan ke kompute yang alamatnya dipalsukan. Akibatnya, komputer akan dibanjiri paket data. Hal ini akan mengakibatkan pemborosan bandwith jaringan. Komputer bisa juga menjadi hang karena terus dibanjiri paket data.

Untuk menjaga agar jaringan tidak menjadi perantara bagi serangan ini, broadcast adressing harus dimatikan di router, kecuali jika sangat dibutuhkan untuk keperluan multicast. Alternatif lain dengan memfilter permohonan ICMP echo pada firewall. Ada baiknya juga kita memiliki upstream firewall yang diset untuk memfilter ICMP echo atau membatasi traffic echo agar presentasinya lebih kecil dibandingkan traffic jaringan seluruhnya.

F. Sniffer

Merupakan suatu program yang sifatnya melakukan pencurian atau penyadapan data. Meskipun data yang dicuri tidak hilang secara fisik, sniffer merupakan program yang sangat berbahaya karena dapat menyadap password atau data penting lain.

Contoh program sniffer antara lain :

- pcapture

- sniffit

- tcpdump

- WebXRay

PEncegahan terhadap serangan ini adalah dengan mengenkripsi data akan ditransfer ke dalam jaringan.

G. Scanning

Scanning adalah kegiatan para hacker atau cracker untuk mengidentifikasi sistem yang menjadi target serangan dan mencari celah keamanan yang akan digunakan untuk menembus suatu sistem. KEgiatan scanning dari sisi jaringan sangat berisik dan mudah dikenali, kecuali jika menggunkan stealth scanning. Scanning tool yang paling terkenal adalah nmap. Selain itu ada juga SuperScan dan UltraScan yang banyak digunakan pada sistem Windows.

Untuk pencegahan, program scanner pada umumnya menggunakan paket SYN dan ACK untuk mendeteksi celah keamanan pada sustu sistem. Juga dengan memasang firewall, seperti Zone Alarm.

H. Backdoor

Seperti namanya, Backdoor merupakan suatu akses “pintu belakang” yang diciptakan hacker setelah berhasil menjebol suatu sistem. Hal ini dimaksudkan agar hacker mudah mendapat akses kembali ke dalam sistem yang sudah diserangnya.

I. Cross Site Scripting

Seorang cracker bisa mengeksploitasi pertukaran cookies antara browser dan webserver. FAsilitas tersebut dapat mengaktifkan script yang dapat mengubah tampilan web. Bahayanya, ternyata script tersebut bisa menjalankan malware, dan membaca informasi penting seperti password dan nomor kartu kredit. PAda dasarnya cracker akan mengeksploitasi kelemahan dari suatu aplikasi, seperti CGI script yang tidak bisa memeriksa input atau kerawanan pada ISS RDS pada showcode.asp yang mengizinkan dijalankannya perintah secara remote.

J. Denial of Service Attack

Merupakan suatu istilah yang digunakan untuk menyebut serangan yang dilakukan dengan mengulangi request ke server dari beberapa sumber secara simultan. Serangan ini bertujuan membuat server kewalahan untuk melayani permintaan yang dikirim dan berakhir dengan berhentinya aktivitas server tersebut (hang). Berhasil atau tidaknya serangan ini sangat dipengaruhi oleh bandwith server. Jika bandwith semakin besar, maka semakin sulit server tersebut disesaki data sampah yang dikirim hacker. DEngan kata lain, semakin sulit hacker melumpuhkan server tersebut. Tetapi hacker biasanya punya jalan lain, mereka tidak hanya menggunakna satu komputer, tetapi menggunakan puluhan komputer yang dibajak untuk melakukan Denial of Service attack. Untuk meluncurkan serangan, seorang hacker hanya mengirimkan sebuah perintah, yang diteruskan kepada banyak komputer lain yang kemudian melakukan denial of service attack sehingga server web dapat dilumpuhkan dengan sangat cepat.

Sumber : http://pesona-it.net

PCiklopedia.co.cc - Are you getting a “USB device not recognized” error whenever you plug in a USB mouse, keyboard, or other USB device? I love USB and have 5 ports on my computer so that I can connect my mouse, keyboard, camera, phone, and printer to it all at once!

PCiklopedia.co.cc - Are you getting a “USB device not recognized” error whenever you plug in a USB mouse, keyboard, or other USB device? I love USB and have 5 ports on my computer so that I can connect my mouse, keyboard, camera, phone, and printer to it all at once!However, last weekend, my computer stopped recognizing my USB devices! The strange thing about it was that the USB ports were not bad because all of my devices were still getting power to them. I could still charge my cell phone without a problem!

So I started with the normal fixing methods, including uninstalling the drivers for my devices and reinstalling them. That didn’t work! Next I tried System Restore thinking that maybe I had installed something and it caused a conflict with the USB system drivers. That didn’t work!

I read online that in order to fix this problem I should go to Device Manager and uninstall all of the devices under USB Controllers. Restarted the computer, reinstalled the USB drivers, but the problem STILL did not go away!

You may also see in Device Manager that the device shows up as an “Unknown Device”.

So how did I finally fix the problem? Well, apparently it’s a super simple solution! No need to edit the registry, uninstall drivers, or anything of that sort.

Simply UNPLUG YOUR COMPUTER FROM THE POWER SUPPLY. Yes that’s it! Note that this does not mean just turning off your computer because modern computers don’t really turn off when you press the power button as the motherboard still gets power.

First to explain, the motherboard is where all of hardware of the computer is connected to, including the USB ports. Sometimes the motherboard needs to be “rebooted” also because something can go wrong, i.e. all your USB ports suddenly stop working. The small microprocessor on the motherboard will reload the drivers and your USB ports should be back to recognizing all devices!

So first turn off your computer using Shut Down or pressing the power button and then UNPLUG it from the wall outlet. Let it sit for about a minute and then plug it back in.

Hope this helps someone fix that pesky “USB device not recognized” Windows error!

PCiklopedia.co.cc - Meski terbilang baru, namun penyebaran virus Ramnit memang cepat. Bahkan karena kecanggihannya yang mampu men-download virus lain, program jahat ini tergolong salah satu trojan yang sulit diberantas.

PCiklopedia.co.cc - Meski terbilang baru, namun penyebaran virus Ramnit memang cepat. Bahkan karena kecanggihannya yang mampu men-download virus lain, program jahat ini tergolong salah satu trojan yang sulit diberantas.Karena menginfeksi file berekstensi exe, dll, dan html, maka pembersihan sebaiknya dilakukan pada modus DOS. Untuk mempermudah pembersihan silahkan gunakan Windows Mini PE Live CD, lalu downlad tool gratis Dr.Web CureIt!

Sebelum melakukan pembersihan sebaiknya blok file duplikat virus dengan menggunakan fitur 'Software Restriction Policies'. Fitur ini hanya ada pada system operasi Windows XP Pro, Vista, 7, Server 2003 dan Server 2008.

Hubungkan flashdisk atau pun hardsik eksternal ke komputer. Lalu gunakan aplikasi gratisan Dr Web Live CD . Setelah hal tersebut usai dilakukan, pengguna bisa melanjutkan langkah-langkah berikut.

- Setelah software Dr.Web LiveCD berhasil di-download, burn kedalam CD/DVD

- Hubungkan flashdisk dan hardsik eksternal ke komputer

- Booting komputer melalui CD/DVD ROM

- Kemudian akan muncul layar 'Welcome to Dr.Web LiveCD

- Pilih 'Dr.Web LiveCD (Default)' kemudian tekan tombol 'Enter' pada keyboard

- Tunggu beberapa saat sampai muncul interface Dr.Web LiveCD yang akan menampilkan aplikasi 'Dr.Web Scanner' secara otomatis. Dr.Web Scanner ini berfungsi untuk melakukan pemeriksaan terhadap komputer anda dari kemungkinan adanya virus

- Untuk scan hardisk, pada layar 'Dr.Web Scanner' pilih lokasi drive yang akan di periksa dan pastikan Anda check list opsi 'Scan subdirectories' agar Dr.Web dapat melakukan pemeriksaan terhadap direktori dan subdirektori agar pembersihan lebih optimal. Jika layar Dr.Web Scanner tidak muncul klik ganda icon 'Dr.Web Scanner' yang terdapat pada Desktop.

- Kemudian klik tombol [Start] untuk memulai proses pemeriksaan

- Tunggu beberapa saat sampai proses scan selesai dilakukan. Jika ditemukan adanya virus, Dr.Web akan menginformasikan file yang terinfeksi dan jenis virus yang menginfeksi pada kolom informasi virus yang tersedia.

- Klik tombol [Select All] untuk memilih semua objek/file yang akan di bersihkan atau Anda dapat menentukan file mana saja yang akan Anda bersihkan dengan check list pada opsi yang tersedia

- kemudian klik tombol [Cure] untuk membersihkan file yang telah terinfeksi virus

- Tunggu sampai proses pembersihan selesai dilakukan

- Scan ulang komputer untuk memastikan komputer bersih dari virus

- Restart komputer.

1. BitDefender Antivirus Pro 2011

BitDefender Antivirus Pro 2011 memiliki fitur yang lengkap dan sangat mudah digunakan, Fitur baru yang dimiliki antivirus ini adalah Serach Advisor, dimana terintegrasi secara built-in pada browser yang akan memberikan proteksi saat melakukan browsing di internet. Selain itu ada juga fitur Active Virus Control yang dirancang untuk mendeteksi dan mengahapus ancaman keamanan yang tersembunyi. Kekurangan dari antivirus BitDefender Pro ini adalah menggunakan sedikit lebih banyak resource pada komputer namun begitu user tidak akan merasakannya.

BitDefender Antivirus Pro 2011 memiliki fitur yang lengkap dan sangat mudah digunakan, Fitur baru yang dimiliki antivirus ini adalah Serach Advisor, dimana terintegrasi secara built-in pada browser yang akan memberikan proteksi saat melakukan browsing di internet. Selain itu ada juga fitur Active Virus Control yang dirancang untuk mendeteksi dan mengahapus ancaman keamanan yang tersembunyi. Kekurangan dari antivirus BitDefender Pro ini adalah menggunakan sedikit lebih banyak resource pada komputer namun begitu user tidak akan merasakannya.2. Kaspersky Anti-virus 2011

Kaspersky Labs kembali menjadi salah satu vendor security yang populer dengan mengeluarkan produk antivirus. Kaspersky antivirus 2011 menjanjikan kenyamanan dan tingkat keamanan yang lebih modern tanpa mengorbankan sisi performa komputer. Dengan fitur baru yaitu Desktop Security Gadget, System Watcher Technology serta beberapa beberapa peningkatan dalam produknya.

Kaspersky Labs kembali menjadi salah satu vendor security yang populer dengan mengeluarkan produk antivirus. Kaspersky antivirus 2011 menjanjikan kenyamanan dan tingkat keamanan yang lebih modern tanpa mengorbankan sisi performa komputer. Dengan fitur baru yaitu Desktop Security Gadget, System Watcher Technology serta beberapa beberapa peningkatan dalam produknya.3. Webroot Antivirus 2011

Webroot Antivirus 2011 mengkombinasikan proteksi antivirus dari Sophos dengan Spysweeper yang merupakan salah satu program antispyware terbaik, webroot antivirus mudah dalam pengoperasiannya serta memiliki fitur proteksi dan performa yang efektif. Fitur Spy Sweeper mengatasi ancaman serta gangguan dari adware, pop-up, serta rootkit saat melakukan browsing di internet serta menginformasikan ancaman sehingga user dapat mengatasi hal tersebut dengan tepat. Kekurangan dari antivirus ini adalah tidak tersedianya fitur battery saving dan rescue CD.

4. Norton AntiVirus 2011

Norton Antivirus 2011 merupakan peningkatan dari fitur-fitur ari versi sebelumnya serta menambahkan beberapa fitur tambahan. Symantec/Norton merupakan salah satu pemain besar di pasar antivirus. Pada tahun sebelumnya para pengguna Norton kurang begitu puas dengan kemampuan antivirus Norton karena besarnya resource yang digunakan serta performa yang kurang cepat, namun nampaknya semua kekurangan dari versi terdahulunya telah diatasi pada versi 2011.

5. ESET Nod32 Antivirus 2011

Memberikan proteksi keamanan yang tangguh tanpa mengganggu performa komputer, dengan fitur heuristic detection dan advance diagnostic tool. Dengan mengimplementasikan Heuristic technology, untuk membantu mengatasi masalah virus serta dengan teknologi Threatsense membantu memproteksi dari berbagai malware. Satu yang kurang dari antivirus ini adalah fitur IM Protection dan antiphising, sangat cocok untuk Home user yang membutuhkan software security yang simple, mudah dalam installasi dan antivirus yang bekerja secara otomatis.

Memberikan proteksi keamanan yang tangguh tanpa mengganggu performa komputer, dengan fitur heuristic detection dan advance diagnostic tool. Dengan mengimplementasikan Heuristic technology, untuk membantu mengatasi masalah virus serta dengan teknologi Threatsense membantu memproteksi dari berbagai malware. Satu yang kurang dari antivirus ini adalah fitur IM Protection dan antiphising, sangat cocok untuk Home user yang membutuhkan software security yang simple, mudah dalam installasi dan antivirus yang bekerja secara otomatis.6. AVG Anti-virus 2011

AVG Anti-Virus 2011 salah satu program keamanan yang paling banyak digunakan, dengan tampilan yang simple cocok dipakai oleh user yang menginginkan keamanan tanpa direpotkan dengan berbagai tombol konfigurasi. Dengan fitur fitur baru yang inovatif serta peningkatan performa AVG tampil lebih baik dari sebelumnya. Link Scanner merupakan fitur baru yang ada di versi 2011 memberikan proteksi keamanan dari malware yang saat ini banyak menyebar lewat situs sosial networking. Fitur PC Analyzer akan melakukan scan pada komputer untuk menemukan registry error, junk files, disk error serta broken short cut yang kemudian dapat diperbaiki.

7. G DATA AntiVirus 2011

G DATA AntiVirus 2011 memberikan proteksi keamanan dari malware dengan menggunakan du scanning engine yang berbeda yaitu heuristic dan self-learning fingerprinting. G DATA merupakan program antivirus yang cukup affordable dengan tingkat security protection yang tinggi serta user friendly interface yang memudahkan user untuk mengoperasikan program ini. Namun program antivirus ini memiliki kekurangan dengan tidak adanya fitur gamer mode, battery saving mode dan link scanner.

8. Avira AntiVir 2011

Avira AntiVir Premium memiliki performa dan security protection yang berimbang, dikenal sebagai cost-effective antivirus software Avira merupakan solusi yang tepat untuk memproteksi PC user dari ancaman Virus atau malware saat ini. Dengan fitur scanner yang mampu melakukan scanning semua files yang diakses dalam hitungan kurang dari satu detik sebelum file dibuka oleh user. Avira Antivir mampu membuat bootable rescue disk yang sangat berguna saat PC mengalami crash dan tidak mau restart secara normal. Namun kekurangan dari Avira adalah teknologi heuristic analysis and detection terkadang overprotective sehingga memblock atau menghapus file yang bukan malware sebagai ancaman (false positives).

9. Vipre Antivirus 4

Vipre memiliki scanning engine yang paling efficient dengan advanced heuristic technologi, Genscan dan Cobra secara dinamis mampu menemukan malware sebelum menginfeksi komputer, dengan Home Site License cocok digunakan oleh home user yang memiliki lebih dari satu PC. Dengan fitur secure file eraser memudahkan user untuk menghapus file-file sensitive secara permanen tanpa khawatir akan ancaman malware atau virus. Namun Installasi Vipre antivirus tidaklah semudah program antivirus lainnya.

10. Trend Micro Titanium Antivirus +

Memiliki fitur cloud security yang memberikan proteksi dan update secara real-time, Trend Micro Titanium antivirus melakukan deteksi malware threats sebelum menginfeksi sistem pada komputer. Selain itu karena beberapa file atau bagian dari antivirus di host secara online user tak perlu khawatir akan banyaknya space harddisk yang digunakan. trend Micro lebih memfokuskan pada speed performance sehingga tidak ada penambahan fitur atau tool pada versi saat ini. Meski tidak mengurangi kemampuan atau fitur penting dari sebuah antivirus namun ini merupakan sebuah kekurangan yang serius dimana para software antivirus milik kompetitor telah meningkatkan atau menambahkan fitur fitur baru yang canggih di produk mereka.

Sumber : toptenreviews.com

BlackBerry

BlackBerry iPhone

iPhone Palm

Palm Ovi by Nokia

Ovi by Nokia Windows 7 Smartphones

Windows 7 Smartphones Mig33

Mig33 Twitter

Twitter Snaptu

Snaptu Plurk

Plurk